¿Qué implica?

Es la práctica de disfrazar información dentro de archivos digitales (textos, imágenes, audios, videos, etc.) con el objetivo de eludir su detección.

¿Cuál es su propósito?

Preservar la confidencialidad de la información, al esconderla de manera que no sea perceptible para un/a observador/a casual, ya sea con fines lícitos o maliciosos.

En el entorno digital, la estenografía se emplea para ocultar información en diversos archivos multimedia y así evitar su detección. Se utiliza en contextos como seguridad de la información, resguardo de datos sensibles y en situaciones que requieren transmitir información de forma discreta.

Existen varias modalidades de esteganografía, entre ellas:

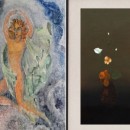

De imagen: encubrir información confidencial en los píxeles de una imagen.

De audio: insertar mensajes secretos en cualquier archivo de audio.

De texto: esconder un script dentro de un archivo de texto aparentemente inofensivo.

Una de las técnicas más frecuentes es la de bits menos significativos o least significant bit (LSB), que consiste en reemplazar los bits menos significativos de un archivo por los bits de la información secreta, sin afectar la apariencia, ya que este cambio es imperceptible para el ojo humano. En la estenografía LSB, la información se oculta al incrustarla en los bits "menos importantes" del archivo multimedia, de manera que no sea evidente a simple vista.

Algunas herramientas de esteganografía son:

OpenStego: para ocultar mensajes en imágenes.

Stego-Toolkit: para analizar y extraer mensajes ocultos.

OutGuess y OpenPuff: para ocultar información en imágenes.

A menudo, se confunde el concepto con la criptografía, pero ¿son lo mismo?

No, la esteganografía no implica la codificación de datos al enviarlos ni el uso de una clave para descifrarlos al recibirlos. Mientras que la criptografía se centra en cifrar y descifrar información, la esteganografía es una práctica que facilita el ocultamiento y secreto de información.

Criptografía: información cifrada -> incomprensible

≠

Esteganografía: información oculta -> imperceptible

A pesar de sus beneficios, también puede ser empleada para actividades ilícitas y/o con propósitos maliciosos por parte de cibercriminales y terroristas digitales, como ocultar malware y transmitir información ilegal, representando un desafío significativo para los/as usuarios/as de la red.

Entonces, ¿cómo podemos protegernos? Siguiendo estas recomendaciones:

Mantener actualizado el software antivirus.

Deshabilitar macros no confiables.

No abrir ni descargar archivos provenientes de fuentes desconocidas.